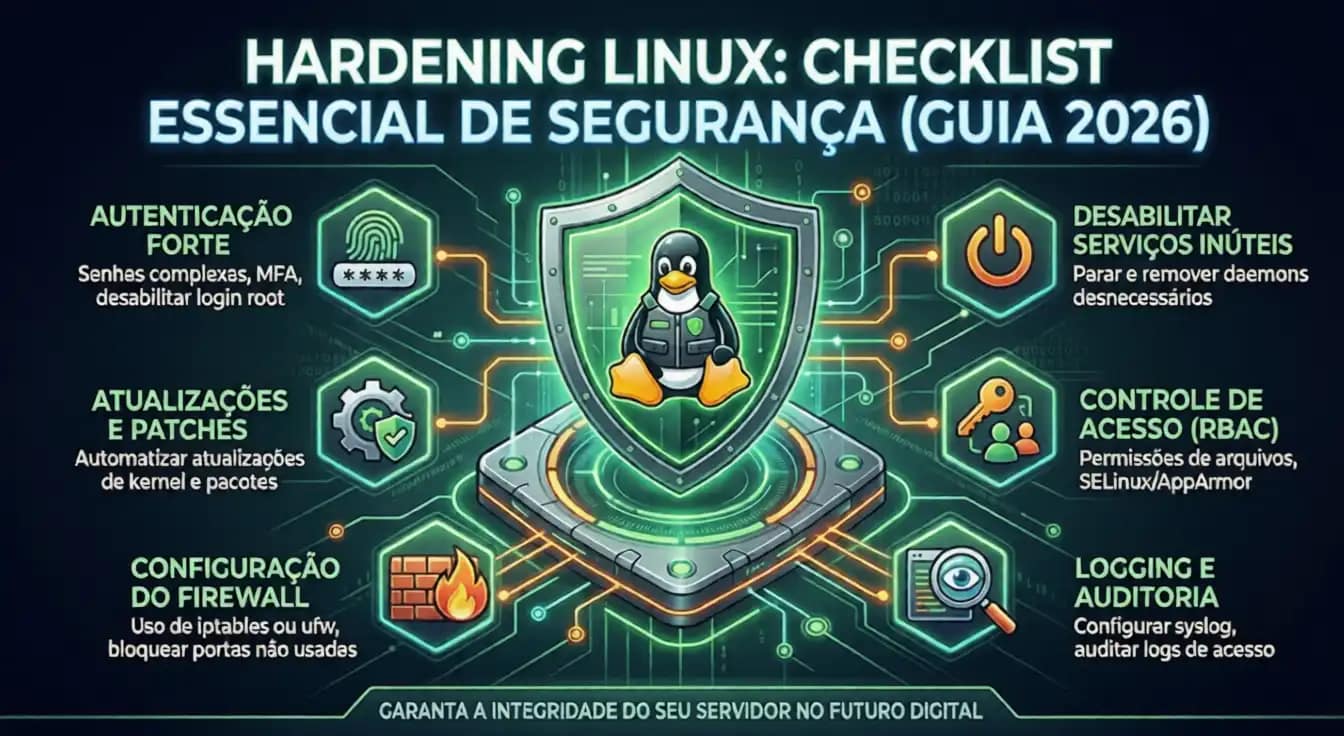

Hardening Linux. Checklist de Hardening (Endurecimento) para servidores Linux, focado em transformar seu sistema em uma fortaleza.

Aqui está o guia essencial dividido por camadas:

1. Segurança de Acesso e SSH

O SSH é o principal vetor de ataque. Se ele cair, o servidor cai.

- Desabilitar Login do Root: Nunca permita acesso direto como root. Use um usuário comum e escale com

sudo. - Autenticação por Chaves (SSH Keys): Desative senhas no arquivo

/etc/ssh/sshd_config(PasswordAuthentication no). - Mudar a Porta Padrão: Alterar a porta 22 para uma porta alta (ex: 45678) elimina 99% dos ataques automatizados de bots.

- Limitar Usuários: Use a diretiva

AllowUserspara permitir que apenas contas específicas consigam logar. - Clique aqui e Veja o artigo SSH seguro além de mudar a porta

2. Proteção de Rede e Firewall

O servidor só deve “falar” o estritamente necessário.

- Firewall Ativo (UFW ou Firewalld): Aplique a política de “Bloqueio Total” por padrão e abra apenas as portas essenciais (80, 443, porta SSH).

- Instalar Fail2Ban: Essencial para banir automaticamente IPs que erram a senha ou tentam forçar a entrada.

- Instalar Crowdsec: clique aqui e veja Como instalar Crowdsec

- Desabilitar Protocolos Legados: Remova pacotes como

telnet,rloginouftp. - Proteção via Kernel (

sysctl.conf): Desative o redirecionamento de pacotes (IP Forwarding) e proteja contra ataques de inundação ICMP (ping da morte).

3. Gestão de Usuários e Privilégios

- Princípio do Menor Privilégio: Aplicações (como Apache ou Nginx) devem rodar com usuários próprios, sem permissões de escrita em diretórios do sistema.

- Auditoria de Sudoers: Verifique quem tem permissão de administrador no arquivo

/etc/sudoers. - Política de Senhas: Se usar senhas, utilize o módulo

libpam-cracklibpara exigir caracteres especiais, números e tamanho mínimo.

4. Atualizações e Integridade

- Atualizações de Segurança Automáticas: Configure o

unattended-upgrades(Debian/Ubuntu) oudnf-automatic(RHEL) para aplicar patches de segurança sem intervenção manual. - Minimizar o Sistema: Desinstale tudo o que não for usado. Menos pacotes = menos vulnerabilidades potenciais.

- Verificação de Integridade: Use o AIDE para monitorar alterações suspeitas em arquivos vitais do sistema.

5. Endurecimento do Sistema de Arquivos

- Particionamento: Separe

/home,/vare/tmp. Isso evita que um log gigante ou um usuário sature o disco principal. - Restrições de Montagem: No

/etc/fstab, monte a partição/tmpcom as opçõesnoexec(impede execução de scripts),nosuidenodev.

Tabela de Verificação Rápida

| Fator | Ação | Comando Exemplo |

| Portas | Verificar o que está aberto | ss -tulpn |

| Firewall | Checar status | ufw status ou firewall-cmd --list-all |

| Arquivos | Buscar permissão 777 (perigoso) | find / -perm 0777 |

| Logins | Ver tentativas falhas | lastb ou journalctl -u ssh |

FAQ

Hardening é o processo de reduzir a superfície de ataque de um servidor Linux, removendo riscos, configurando permissões corretas e aplicando boas práticas de segurança.

Não. Firewall é apenas uma parte. Hardening envolve usuários, SSH, serviços, kernel, sistema de arquivos, logs, atualizações e monitoramento.

Sim. Qualquer servidor exposto à rede — VPS, cloud ou bare metal — deve passar por hardening básico antes de entrar em produção.

Quando bem feito, não. Pelo contrário: remover serviços desnecessários costuma melhorar estabilidade e desempenho.

Não. São camadas diferentes. Hardening reduz riscos estruturais; antivírus (quando usado) atua na detecção.

Veja Mais:

Fail2Ban vs CrowdSec em Produção: Qual é a Melhor Solução de Segurança para Servidores Linux?

Hardening de Servidores Linux: Guia de Segurança Passo a Passo.

Hardening de Servidores Web: O Checklist Definitivo de Segurança (2026)

Como Proteger seu Servidor Linux Contra Invasões: O Guia Essencial de Hardening

Segurança no WordPress em nível de servidor

Erros comuns ao administrar servidores de hospedagem (e como evitar)