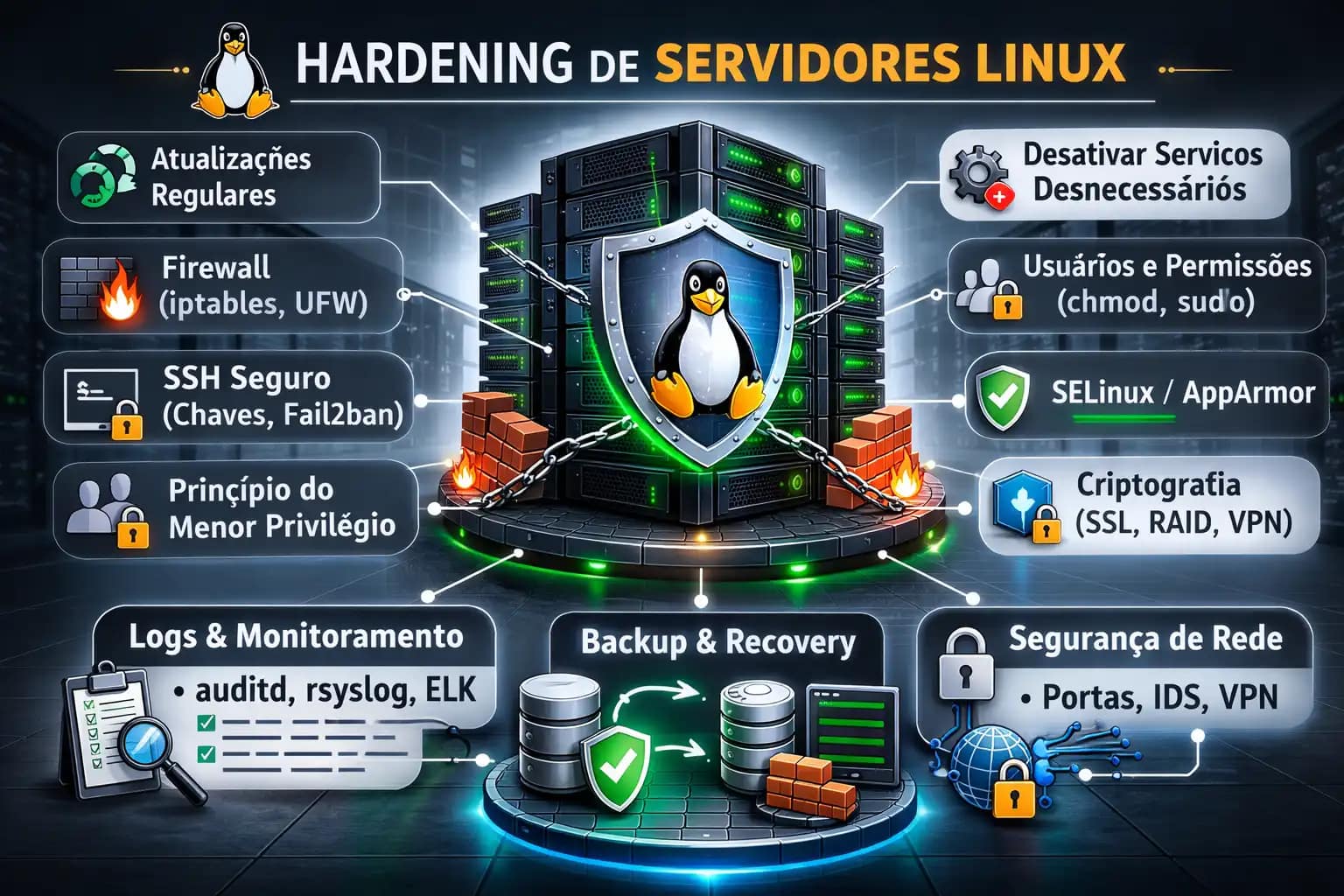

Hardening de servidores Linux. A segurança da informação não é um estado, é um processo contínuo. No coração da infraestrutura moderna — sustentando desde pequenos sites até os maiores clusters de computação em nuvem e arquiteturas de microsserviços do mundo — está o sistema operacional Linux. Devido à sua onipresença, servidores operando sob este sistema são alvos constantes de ataques automatizados, botnets, ransomware e atores de ameaças avançadas (APTs).

Neste artigo, vamos mergulhar profundamente no conceito e na prática do hardening de servidores Linux. Você aprenderá desde a configuração inicial do sistema de arquivos até a implementação de Controles de Acesso Obrigatório (MAC) e auditoria de kernel.

O que é Hardening? > Fazer o hardening de servidores Linux é o processo de mapear, mitigar e reduzir a superfície de ataque de um sistema. O objetivo principal é aplicar o Princípio do Menor Privilégio, garantindo que o sistema e seus usuários tenham apenas as permissões estritamente necessárias para executar suas funções.

Fase 1: Planejamento e Instalação no Hardening de Servidores Linux

O hardening de servidores Linux começa antes mesmo do servidor ser inicializado pela primeira vez. A forma como você instala e particiona seu sistema operacional dita a resiliência dele contra diversas classes de ataques, incluindo a exaustão de recursos.

1.1 Instalação Mínima

Sempre opte pela instalação “Minimal” da sua distribuição (seja Ubuntu Server, Debian, RHEL ou AlmaLinux). Cada pacote instalado é uma vulnerabilidade potencial. Interfaces gráficas e pacotes de escritório não têm lugar em um ambiente seguro.

1.2 Particionamento Seguro de Disco

Um erro comum que compromete o hardening de servidores Linux é instalar todo o sistema operacional em uma única partição /. Você deve separar diretórios críticos e aplicar opções de montagem restritivas no arquivo /etc/fstab:

/tmp: Opçõesnodev,nosuid,noexec./vare/var/log: Separá-los garante que um ataque de spam de logs não trave o sistema principal./home: Opçõesnodevenosuid.

Fase 2: Gestão de Identidade, Acesso e Senhas (IAM)

Contas de usuário são as portas de entrada. Uma etapa fundamental do hardening de servidores Linux é a gestão rigorosa de credenciais.

2.1 Desativando o Login Direto do Root

O usuário root é o alvo número um de ataques de força bruta. Para bloquear a conta root (impedindo login com senha no console, mas permitindo o sudo):

passwd -l root

Veja também: SSH seguro além de mudar a porta

2.2 Políticas de Senha e PAM

Senhas devem ser complexas e controladas via módulo PAM. No hardening de servidores Linux moderno, protegemos contra força bruta local bloqueando contas após falhas usando pam_faillock.

Fase 3: Rede e Firewall no Hardening de Servidores Linux

A rede é o vetor pelo qual os atacantes chegam. Restringir quem pode falar com o quê é vital para o hardening de servidores Linux.

3.1 Hardening do Serviço SSH (/etc/ssh/sshd_config)

O OpenSSH padrão não é seguro o suficiente para a internet pública. Aplique estas regras vitais:

PermitRootLogin prohibit-password(Desativa root remotamente)PasswordAuthentication no(Uso exclusivo de chaves SSH)X11Forwarding no(Desativa interface gráfica)

Lembre-se de configurar seu usuário e sua ssh-key para fazer login no ssh. Visite este artigo: SSH seguro além de mudar a porta

3.2 Implementação de Firewall e Sysctl

A política padrão de qualquer firewall deve ser Default Deny (Negar tudo por padrão). Além disso, o hardening de servidores Linux exige ajustes no kernel (/etc/sysctl.conf) para ignorar pacotes ICMP de broadcast e proteger contra ataques SYN Flood (net.ipv4.tcp_syncookies = 1). Visite este artigo clicando aqui: Bíblia do sysctl.conf: Guia de Performance para Servidores Linux

Fase 4: Defesas Ativas e Prevenção de Força Bruta

Mesmo com chaves SSH e um firewall, ataques tentarão inundar suas portas. Para um hardening de servidores Linux efetivo, precisamos de defesas ativas como o CrowdSec, que escaneia arquivos de log em busca de falhas de autenticação e bane IPs maliciosos dinamicamente atualizando o firewall.Visite este artigo clicando aqui: Como instalar Crowdsec

Fase 5: Segurança e Permissões do Sistema de Arquivos

A proteção do sistema de arquivos é crucial no hardening de servidores Linux para evitar escalada de privilégios.

- Binários SUID/SGID: Localize binários perigosos que rodam como root e remova o bit SUID (

chmod -s) de ferramentas desnecessárias. - Arquivos World-Writable: Encontre e corrija arquivos que qualquer usuário pode modificar, pois são um risco crítico.

- Umask: Altere o umask global para

027, garantindo que novos arquivos sejam criados sem nenhum acesso para usuários externos ao grupo.

Fase 6: Atualizações e Redução da Superfície de Ataque

O hardening de servidores Linux exige que o sistema não apenas seja configurado com segurança, mas mantido seguro.

- Desative Serviços Inúteis: Pare e desabilite (

systemctl disable) serviços que você não usa (comocupsourpcbind). - Atualizações Automáticas: Em ambientes críticos, configure ferramentas como

unattended-upgrades(Debian/Ubuntu) oudnf-automatic(RHEL) para aplicar patches de segurança de forma automatizada.

Fase 7: Controles de Acesso Obrigatório (MAC)

Avançando para um nível corporativo de hardening de servidores Linux, temos os Controles de Acesso Obrigatório. Enquanto as permissões tradicionais controlam quem acessa um arquivo, o MAC controla o que um processo pode fazer.

- Utilize o SELinux (Red Hat/AlmaLinux) ou o AppArmor (Ubuntu/Debian) em modo “enforce” para confinar processos comprometidos aos seus domínios estritos. Nunca os desative.

Fase 8: Auditoria de Kernel e Monitoramento

Nenhum processo de hardening de servidores Linux está completo sem auditoria e rastreabilidade.

- FIM (File Integrity Monitoring): Use ferramentas como o AIDE para criar um banco de dados de hashes dos seus arquivos vitais, alertando se um invasor modificar binários do sistema.

- Auditd: Configure regras no daemon de auditoria para monitorar qualquer gravação ou alteração de atributo em arquivos críticos, como o

/etc/passwd.

Fase 9: Bloqueio de Funcionalidades Obsoletas

A etapa final do hardening de servidores Linux é garantir a inativação de recursos legados.

- Impeça o carregamento de sistemas de arquivos obsoletos (como

cramfsouhfsplus) criando regras no diretório/etc/modprobe.d/. - Desabilite Core Dumps no

/etc/security/limits.confpara evitar que senhas em texto claro vazem da memória quando um programa trava.

Conclusão

Realizar o hardening de servidores Linux não torna o seu ambiente “inhackeável”, mas aumenta o custo computacional e de tempo de um atacante exponencialmente. Ao aplicar as 9 fases deste artigo, você garante uma postura robusta que protege seus dados, cumpre requisitos de compliance (como PCI-DSS ou CIS Controls) e garante a disponibilidade contínua dos seus negócios na internet.

FAQ

É o processo de mapear e reduzir vulnerabilidades no sistema operacional, desativando serviços desnecessários e reforçando as permissões de acesso para minimizar riscos de ataques.

As ferramentas mais recomendadas são o Lynis (para auditoria geral), CrowdSec (prevenção de intrusão) e AIDE (verificação de integridade de arquivos)

Sozinha, não. É uma técnica de “segurança por obscuridade” que reduz ataques de bots automatizados, mas deve ser combinada com autenticação por chaves e desativação do login de root.

[Precisa de ajuda com outro problema?

Nossa equipe está disponível 24 horas por dia, 7 dias por semana .]

Veja Mais:

Fail2Ban vs CrowdSec em Produção: Qual é a Melhor Solução de Segurança para Servidores Linux?

SSH seguro além de mudar a porta

Como bloquear acesso de país com ConfigServer Firewall (CSF)